Retro-PC Spielereien mit einem AMD K6-III+ unter MS-DOS

Update: 12.10.2023 | Erstellt: 06.02.2018 von creopardRetro-Gaming ist in aller Munde, aber warum?

Neue PC-Systeme mit 64bit-Architekturen und mehreren Ghz Prozessorpower tun sich erstaunlich schwer, alte DOS-Spieletitel nativ auszuführen. Will man das echte "Look'n'Feel" vergangener Tage, hat es sich etabliert, einen eigenen Retro-PC dafür abzustellen - nur wie und was?

Der AMD K6-III+ Prozessor ist wohl die beste Alternative für einen Retro-PC, auf dem auch ältere DOS-Spiele problemlos spielbar sind:

- Stromsparend (da der AMD K6-III+ eigentlich eine "mobile CPU" ist)

- CPU-Multiplikator on-the-Fly einstellbar (auch unter DOS!)

- L1 Cache on-the-Fly deaktivierbar (auch unter DOS!)

Windows 9x Nvidia Forceware Treiber erweitern ("Coolbits")

Update: 25.11.2022 | Erstellt: 31.01.2018 von creopardDie Nvidia Forceware Treiber lassen sich unter Windows 9x/XP mit einem sogenannten "Coolbits" Registryeintrag erweitern.

Diese Einträge in die Windows Registry schalten versteckte Treiber-Optionen frei (z.B. V-Sync Einstellungen, Direct3D und auch Grafikkarten Overclocking!).

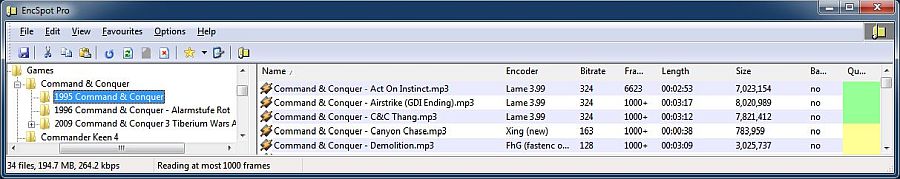

EncSpot Pro v2.2 beta 2 - Qualitätsanalyse von MP3 Dateien

Update: 23.05.2024 | Erstellt: 27.11.2017 von creopardBeim der Komprimierung von MP3 Dateien gab es in der Vergangenheit verschiedenste Encoder (z.B.: XING, FhG, Lame, Blade, Gogo, uvm.), die je nach Ausprägung unterschiedliche Qualitätsergebnisse ablieferten. Der Codec "XING" war zwar sehr schnell, aber die Qualität der erzeugten Datei gerade bei mittleren Bitraten eher mäßig. Siehe hierzu auch den Wikipediaartikel zu MP3-Encoder.

Das sehr alte aber mittlerweile kostenlose Tool "EncSpot Pro v2.2 beta 2" kann die verschiedenen MP3-Encoder, die bei der MP3 Komprimierung benutzt wurden ermitteln und für eine Qualitätsanalyse heranziehen.

Installation MS-DOS 6.22 mit Upgrade-Disketten (ohne Vollversion)

Update: 12.10.2023 | Erstellt: 27.11.2017 von creopardProblem:

Man hat nur die MS-DOS 6.22 Update-Installationsdisketten zur Hand oder man möchte sich den Zwischenschritt sparen, zuerst MS-DOS 6.x zu installieren und danach nochmal ein Upgrade auf MS-DOS 6.22 zu machen.

Lösung:

Man kann auch MS-DOS 6.22 direkt von den Update-Installationsdisketten installieren.

Zwar prüft die Installationsroutine von MS-DOS 6.22 Update bei der Installation, ob bereits ein MS-DOS 6.x auf der Festplatte installiert ist, aber diesen Schritt kann man wie folgt umgehen:

Virtuelle Maschinen von Windows XP mit Internet Explorer 6

Update: 01.12.2023 | Erstellt: 07.11.2016 von creopard

Bild: https://pixabay.com/

Um Webseiten z.B. mit dem Internet Explorer 6 oder Internet Explorer 8 zu testen, haben sich die Images der virtuellen Maschinen von Windows XP angeboten, die Microsoft zum kostenlosen Download bereithielt. Diese konnte man auch benutzen, wenn man einfach etwas unter XP testen wollte, ohne extra eine virtuelle Maschine aufzusetzen und zu installieren.

Auf der Website von https://developer.microsoft.com/en-us/microsoft-edge/tools/vms/ (archive.org) gab es dazu vor nicht allzu langer Zeit auch VM-Images von Windows XP mit IE6 und IE8 zum Download.

Die Download Links hat Microsoft im Oktober 2016 leider entfernt, aber wir haben noch die direkten Download Links (Deeplinks) zu den Dateien gefunden.

Download Links:

SSH Tunnel mit OpenSSHd oder Copssh und ED25519 Key

Update: 12.10.2023 | Erstellt: 06.11.2016 von creopardOpenSSH unter Windows:

Um eine sichere Verbindung zu einem Rechner aufzubauen, gibt es mehrere Möglichkeiten. Neben VPN, Remote-Desktop oder VNC gibt es auch die Möglichkeit, sich mit SSH auf entfernte Rechner zu verbinden.

Alles hat seine Vor- und Nachteile, daher ist SSH die flexibelste Lösung, da man auch SSH-Tunnel aufbauen kann und somit über eine sichere verschlüsselte Verbindung auf einen Remote-PC zugreifen kann. Dabei hat sich folgende Vorgehensweise auf Windowssystemen unter Zuhilfenahme freier Software durchgesetzt. Die Kombination von OpenSSH(d) und Cygwin.

Windows 7 / 8 / 10 / 11 - Thumbs.db für Netzlaufwerke ausschalten

Update: 25.11.2022 | Erstellt: 26.10.2016 von creopardWenn man mit Windows 7 auf einem Netzlaufwerk navigiert auf dem man auch Schreibrechte hat, legt Windows automatisch eine Datein namens "Thumb.db" an, falls im entsprechenden Verzeichnis auch Bilder enthalten sind.

Um dieses nervige "Feature" abzuschalten, sind einige Einträge in der Registry (als Administrator) notwendig!

"Alten" Yubikey von MtGox für andere Services einsetzen

Update: 25.11.2022 | Erstellt: 26.10.2016 von creopard

Bild: https://de.wikipedia.org/wiki/Mt.Gox

Wer noch einen Yubikey von MtGox übrig hat, kann diesen nun selbst für eigene Zwecke freischalten, um ihn für eigene Services zu nutzen!

Man könnte den Yubikey so z.B. mit der Passwortverwaltungssoftware "Password Safe" nutzen, siehe Passwort Safe mit Yubikey einrichten  .

.

Problem: Die über MtGox ausgestellten Yubikeys sind mit einem Passwort geschützt, so dass die Konfiguration des Yubikeys nicht verändert werden kann, da nur MtGox die Passwörter kennt.